降低利用物联网网络的数据泄露风险需要全面的数据保护和设备安全解决方案。

尽管当今许多始终连接的技术设备都利用云计算,但是物联网制造商和应用程序开发人员开始发现在设备本身上执行更多计算分析的好处。这种方法减少了关键应用程序的延迟,降低了对云计算的依赖,并更好地管理了由物联网生成的大量数据。

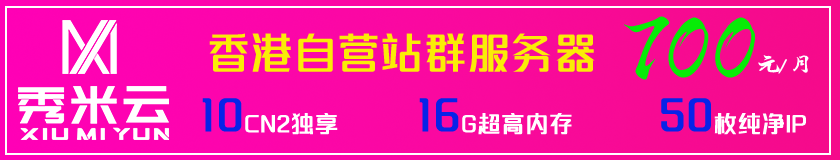

| 序列号 | CPU | RAM | HDD | 带宽 | 售价(美元) | 免费试用 |

|---|---|---|---|---|---|---|

| 香港服务器1 | E5-2620 | 32G | 1T HDD | 50M/无限流量 | $196.00 | 立即申请 |

| 香港服务器2 | E5-2650 | 32G | 1T HDD | 50M/无限流量 | $256.00 | 立即申请 |

| 香港服务器3 | E5-2680 | 32G | 1T HDD | 50M/无限流量 | $316.00 | 立即申请 |

| 香港服务器4 | E5-2690 | 32G | 1T HDD | 50M/无限流量 | $336.00 | 立即申请 |

| 香港服务器5 | E5-2697 | 32G | 1T HDD | 50M/无限流量 | $376.00 | 立即申请 |

| 香港服务器6 | E5-2620*2 | 32G | 1T HDD | 50M/无限流量 | $376.00 | 立即申请 |

| 香港服务器7 | E5-2650*2 | 32G | 1T HDD | 50M/无限流量 | $436.00 | 立即申请 |

| 香港服务器8 | E5-2680*2 | 32G | 1T HDD | 50M/无限流量 | $476.00 | 立即申请 |

| 香港服务器9 | E5-2690*2 | 32G | 1T HDD | 50M/无限流量 | $556.00 | 立即申请 |

| 香港服务器10 | E5-2697*2 | 32G | 1T HDD | 50M/无限流量 | $596.00 | 立即申请 |

| 香港服务器11 | E5-2680v4*2 | 32G | 1T HDD | 50M/无限流量 | $696.00 | 立即申请 |

| 香港服务器12 | E5-2698v4*2 | 32G | 1T HDD | 50M/无限流量 | $796.00 | 立即申请 |

连接到全球互联网的设备数量,包括构成物联网的机器、传感器和摄像头,继续增长而没有出现任何下降。IDC公司的一项新的预测估计,到2025年,将有416亿个物联网设备,将产生79.4泽字节的数据。

随着这一数据量的激增,这些设备产生的数据量也将继续增长。保护边缘(数据的来源)将成为企业面临的更大挑战。物联网的采用正在增长,组织的目标是通过更智能、更强大的设备将更多的智能推向边缘。这将传统的企业IT基础设施扩展到数据中心或云计算环境之外。如今的卡车、集装箱、售货亭、仓库和商业建筑正在创造一个由边缘设备组成的生态系统,这些设备不仅可以收集和传播数据,还可以在网络的外部执行高度复杂的任务,如人工智能(ai)。

鉴于全球范围内的边缘设备数量众多,企业遭受数据泄露的风险成倍增加。去年,共有1,244个数据泄露事件,泄露了4.465亿条记录。这些价格很高。波洛蒙研究所估计,企业每次数据泄露的平均成本将超过350万美元。如此巨大的损失不能被视为正常的经营成本,因此企业需要采取措施保护自己。

边缘计算和物联网:平衡的举动?

从根本上讲,计算的目的是更好地应对物联网传感器和设备生成的大量数据。对于许多应用程序而言,这意味着需要分析和处理位于网络边缘,更靠近数据源的数据,而不是将其传输到远程集中式数据中心进行处理。在很多情况下,物联网设备负责此处理操作。

在越来越偏远的位置向网络添加数据生成设备可能导致其他网络安全漏洞,从而为黑客提供了一个易于进入网络的入口点,可以利用该入口点访问边缘设备连接的核心系统。

简而言之,网络外围的概念正在消失。企业必须固定每个设备,而不是固定外围设备。

公钥基础设施作为一种主动解决方案

为了降低利用物联网网络的数据泄露风险,需要全面的数据保护和设备安全解决方案。网络上任何设备的安全性漏洞都会暴露整个网络。边缘节点安全对于防止任何接入点被利用至关重要,包括主动而不是被动的网络防御。

由于攻击媒介很少能保持一致或可预测,因此物联网保护必须不断创新。基线防御机制包括网络中设备的身份。

诸如防病毒和防火墙之类的传统安全应用程序不适用于企业网络之外的这些设备。而是必须有强大的、内聚的加密算法和基于证书的身份验证。公钥基础设施(PKI)框架可以提供它们。公钥基础设施(PKI)可以提供加密来保护网络中的移动数据,并确保所有参与设备及其连接的服务都是真实的。

边缘计算和物联网是需要新安全性方法的新架构。防火墙内部相对安全区域的旧概念在这里不适用。相反,位于边缘上的设备和处理器都必须经过加固以抵抗攻击。强大的身份验证和加密数据传输是此方法的两个关键组成部分。